ISO 27001-Zertifizierung: Experten-Coaching und Beratung für Unternehmen

Die professionelle Begleitung zur ISO 27001-Zertifizierung ist ein anerkannter und effizienter Weg für die Umsetzung eines Informationssicherheits-Managementsysteme (ISMS). Unternehmen, die eine Zertifizierung anstreben, profitieren von einem systematischen Ansatz und unserer Expertise zur Sicherung sensibler Daten, zur Risikominimierung und zur Einhaltung regulatorischer Anforderungen.

Ein ISO 27001-Berater führt das Unternehmen schrittweise durch den Zertifizierungsprozess – von der ersten Analyse bis zur erfolgreichen Zertifizierung. Durch systematische Planung, Schulung und Implementierung von Sicherheitsmassnahmen sorgt der Berater dafür, dass das Unternehmen die Anforderungen der Norm erfüllt und langfristig ein sicheres ISMS betreibt.

Experten-Coaching und Beratung für Unternehmen

Die Unterstützung durch ISO 27001-Berater hilft Unternehmen dabei, den Zertifizierungsprozess effizient zu gestalten. Experten bieten:

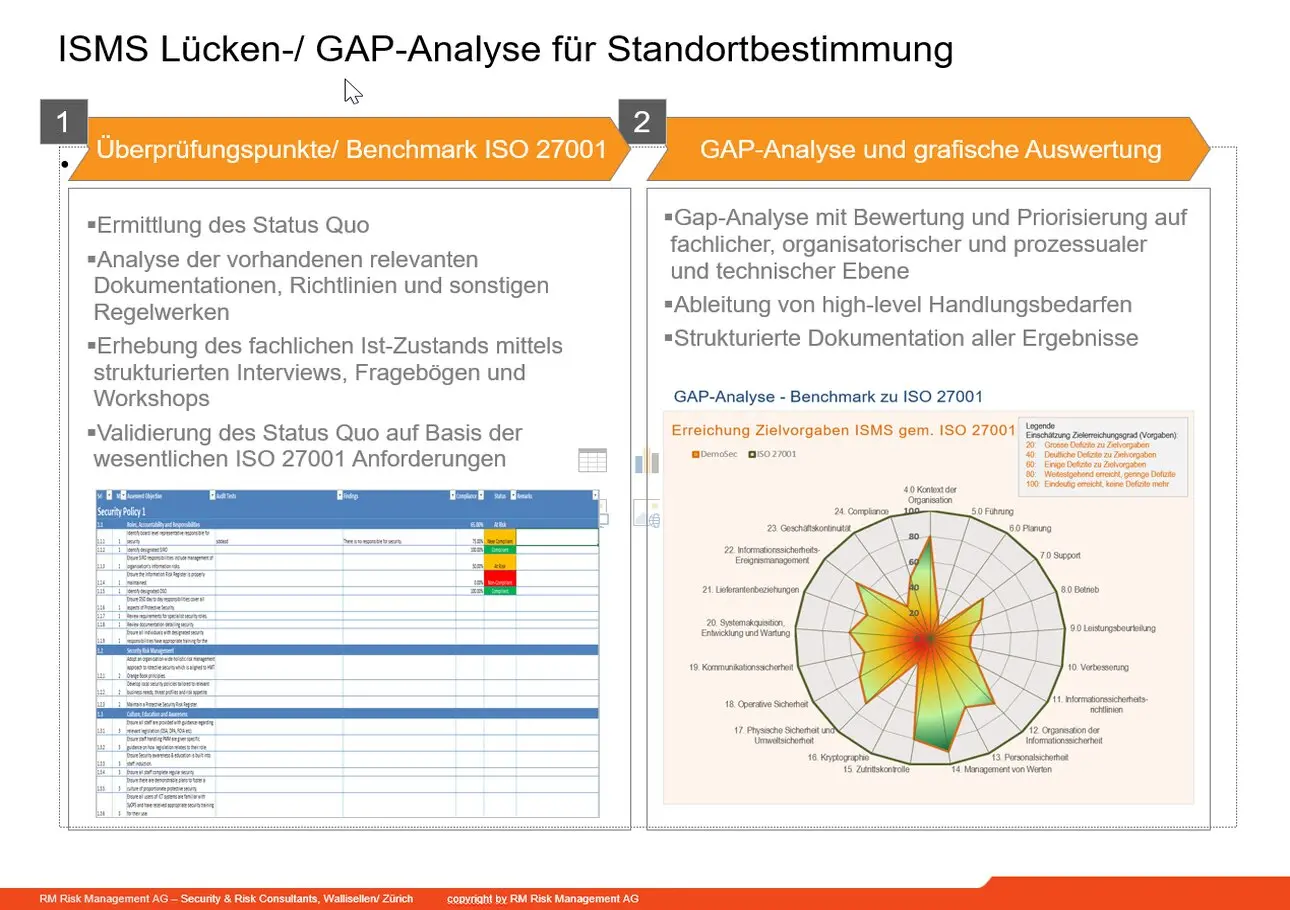

- Gap-Analyse: Bewertung des aktuellen Sicherheitsniveaus

- ISMS-Strategie: Entwicklung einer massgeschneiderten Sicherheitsstrategie

- Schulung und Sensibilisierung: Training für Mitarbeiter und Führungskräfte

- Auditvorbereitung: Unterstützung bei internen Audits und Zertifizierungsaudits

- Kontinuierliche Verbesserung: Langfristige Betreuung zur Einhaltung der Norm

Vorgehensweise eines Beraters bei der ISO 27001-Zertifizierung

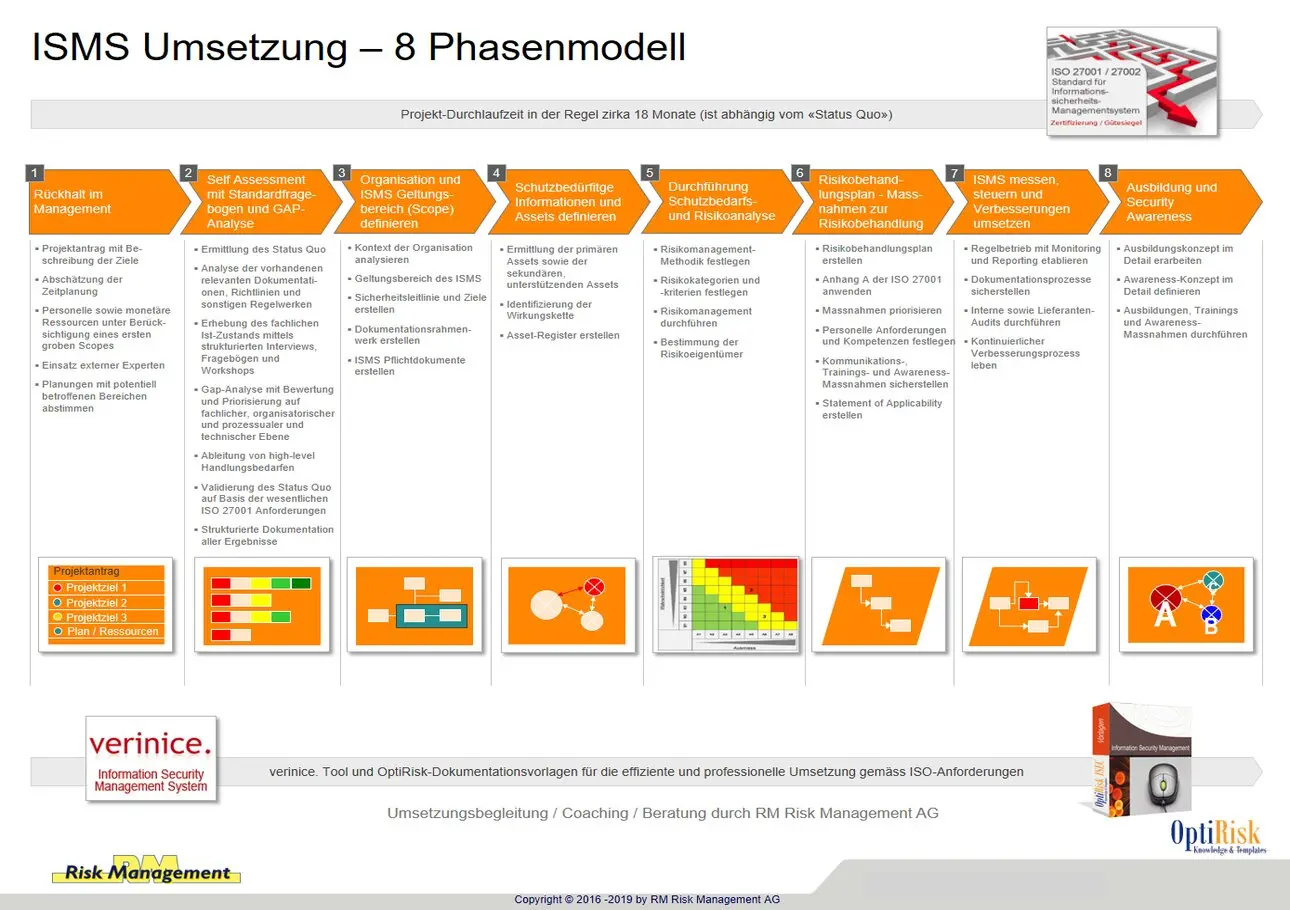

Ein ISO 27001-Berater begleitet Unternehmen systematisch auf dem Weg zur Zertifizierung, indem er sie durch die Anforderungen des Informationssicherheitsmanagementsystems (ISMS) führt. Der Beratungsprozess umfasst mehrere Phasen, um sicherzustellen, dass das Unternehmen die Norm erfolgreich implementiert und die Zertifizierung erhält.

1. Initiale Analyse & Planung

Ziel: Bestandsaufnahme und Entwicklung einer Strategie für die Einführung des ISMS.

Kick-off-Meeting

- Vorstellung des Beraters, Erklärung der ISO 27001-Anforderungen

- Festlegung der Verantwortlichen und Ressourcen

Gap-Analyse (IST-Zustand vs. Soll-Zustand)

- Bewertung der aktuellen Sicherheitsmassnahmen

- Identifikation von Schwachstellen und Risiken

- Ermittlung des Handlungsbedarfs

Projektplan erstellen

- Definition von Meilensteinen und Zeitrahmen

- Festlegung von Verantwortlichkeiten

2. Entwicklung des Informationssicherheits-Managementsystems (ISMS)

Ziel: Aufbau eines strukturierten Sicherheitsmanagements im Unternehmen.

Definition der Sicherheitsrichtlinien und -prozesse

- Entwicklung einer ISMS-Politik basierend auf Unternehmenszielen

- Erarbeitung von Sicherheitsrichtlinien für Zugriffsrechte, Verschlüsselung, Backups etc.

Risikobewertung & Risikobehandlung

- Identifikation und Analyse von Risiken für Informationen (z. B. Hackerangriffe, Datenverluste)

- Auswahl geeigneter Sicherheitsmassnahmen zur Risikominderung

Festlegung organisatorischer Massnahmen

- Benennung eines Informationssicherheitsbeauftragten (ISB)

- Klärung der Rollen und Verantwortlichkeiten

Informationssicherheit Fachbroschüren

3. Implementierung der Massnahmen

Ziel: Umsetzung der Sicherheitsrichtlinien und technischen Massnahmen.

Schulung der Mitarbeiter

- Sensibilisierungstrainings zu IT-Sicherheit und Datenschutz

- Einführung von Sicherheitsrichtlinien im täglichen Arbeitsablauf

Technische Massnahmen umsetzen

- Einführung von Firewalls, Verschlüsselungen, Zugriffskontrollen

- Verbesserung der IT-Sicherheitsinfrastruktur

Dokumentation des ISMS

- Erstellung der geforderten Nachweise (z. B. Risikoanalysen, Sicherheitsrichtlinien)

- Einrichtung eines Management-Systems für die kontinuierliche Überwachung

4. Interne Audits & Korrekturmassnahmen

Ziel: Vorbereitung auf die externe Zertifizierung.

Internes Audit durchführen

- Prüfung der implementierten Massnahmen

- Simulation eines Zertifizierungsaudits

Abweichungen identifizieren und beheben

- Korrekturmassnahmen für Schwachstellen umsetzen

- Nachweis der Verbesserungen durch Protokolle

Management-Review durchführen

- Überprüfung des ISMS durch die Geschäftsleitung

- Anpassung der Strategie, falls notwendig

5. Externe Zertifizierung & Kontinuierliche Verbesserung

Ziel: Offizieller Nachweis der ISO 27001-Konformität und kontinuierliche Optimierung.

Begleitung durch den Zertifizierungsprozess

- Unterstützung bei der Auswahl einer Zertifizierungsstelle

- Betreuung während des Audits durch externe Prüfer

Zertifizierung erhalten

- Falls keine schwerwiegenden Mängel vorliegen, erhält das Unternehmen das ISO 27001-Zertifikat

Kontinuierliche Verbesserung & Rezertifizierung

- Regelmässige Überprüfung des ISMS (jährliche interne Audits)

- Anpassung an neue Risiken oder gesetzliche Änderungen

Herausforderungen bei der Implementierung

1. Hoher Zeit- und Kostenaufwand

- Einführung eines ISMS erfordert erhebliche Ressourcen

- Zertifizierungsprozess kann mehrere Monate dauern

2. Komplexität der Anforderungen

- Detaillierte Dokumentation und Risikoanalysen notwendig

- Umsetzung erfordert fundierte Kenntnisse der Norm

3. Widerstand gegen Veränderungen

- Mitarbeiter müssen für neue Sicherheitsrichtlinien sensibilisiert und geschult werden

- Anpassung der Unternehmenskultur erforderlich

4. Kontinuierliche Verbesserung notwendig

- Regelmässige Audits und Aktualisierungen des ISMS erforderlich

- Sicherheitsmassnahmen müssen an neue Bedrohungen angepasst werden

Fragen

Ihre Fragen werden durch unsere Experten zur Begleitung bis zur ISO 27001-Zertifizierung gerne beantwortet.

Sie haben ein Anliegen oder suchen fachliche Unterstützung? Gerne zeigen wir Ihnen Lösungsansätze und helfen weiter.

Newsletter

Neuigkeiten nicht verpassen

Hertistrasse 25

8304 Wallisellen / Zürich

Schweiz

Tel. +41 44 360 40 40

8304 Wallisellen / Zürich

Schweiz

Tel. +41 44 360 40 40

Fach-Seiten

YouTube Kanal

Expertise

Seit 1988 produktunabhängige und neutrale Resilienz-Management & GRC Beratung.

Folgen Sie uns: