Prüfung Ihres ISMS nach ISO 27001 – Erfolgreich die Informationssicherheit optimieren

Ein ISMS-Audit nach ISO 27001 ist ein entscheidender Schritt, um die Informationssicherheit in einer Organisation zu bewerten, zu optimieren und zu zertifizieren. Die ISO 27001 ist ein international anerkannter Standard für Informationssicherheits-Managementsysteme (ISMS) und hilft Unternehmen, Risiken systematisch zu identifizieren und zu minimieren.

1. Warum ist eine ISMS-Prüfung nach ISO 27001 wichtig?

Ein Audit des ISMS (Information Security Management System) stellt sicher, dass:

- Sicherheitsmassnahmen effektiv implementiert sind.

- Compliance mit gesetzlichen und regulatorischen Anforderungen gewährleistet ist.

- IT-Risiken minimiert und Sicherheitsvorfälle verhindert werden.

- Das Unternehmen eine ISO 27001-Zertifizierung erhalten kann.

Ein erfolgreich geprüftes ISMS schützt nicht nur sensible Daten, sondern stärkt auch das Vertrauen von Kunden, Partnern und Behörden in die Sicherheitsstrategie des Unternehmens.

Es gibt drei Hauptarten von Audits im Rahmen der ISO 27001-Zertifizierung:

1. Internes Audit

- Wird von internen Auditoren oder externen Beratern durchgeführt.

- Dient der Vorbereitung auf externe Zertifizierungsprüfungen.

- Identifiziert Schwachstellen im ISMS, bevor die offizielle Prüfung erfolgt.

2. Externes Zertifizierungsaudit

- Erfolgt durch eine unabhängige, akkreditierte Zertifizierungsstelle.

- Besteht aus zwei Stufen:

- Dokumentenprüfung: Kontrolle der ISMS-Richtlinien, Verfahren und Risikoanalysen.

- Systemaudit: Vor-Ort-Prüfung der praktischen Umsetzung des ISMS.

- Nach erfolgreicher Prüfung wird die ISO 27001-Zertifizierung erteilt.

3. Überwachungs- und Re-Zertifizierungsaudits

- Jährliche Überwachungsaudits stellen sicher, dass das ISMS weiterhin den ISO 27001-Anforderungen entspricht.

- Alle drei Jahre ist eine vollständige Re-Zertifizierung erforderlich.

Erfolgreiche Optimierung der Informationssicherheit mit ISO 27001

in ISMS nach ISO 27001 ist ein effektives Instrument zur Optimierung der Informationssicherheit. Die regelmässige Prüfung und Zertifizierung stellen sicher, dass das Unternehmen:

- IT-Risiken effektiv verwaltet

- Regulatorische Anforderungen erfüllt

- Das Vertrauen von Kunden und Partnern stärkt

- Cybersicherheitsbedrohungen vorbeugt

Erfolgsfaktoren für eine erfolgreiche ISMS-Prüfung nach ISO 27001:

- Frühzeitige Vorbereitung und internes Audit

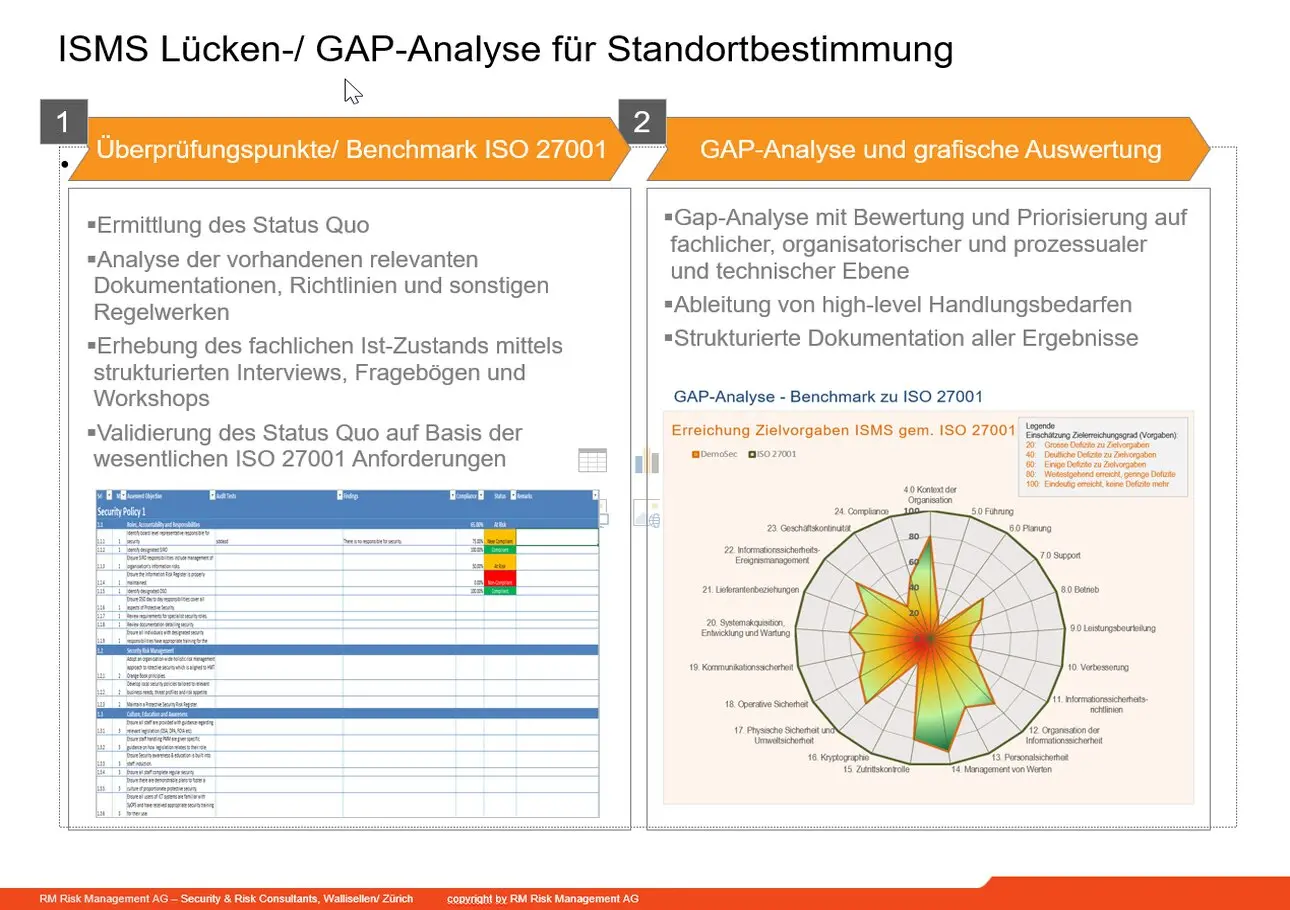

- Lückenanalyse zur Identifikation von Verbesserungspotenzial

- Schulungen für Mitarbeiter zur Sensibilisierung

- Implementierung eines kontinuierlichen Verbesserungsprozesses (KVP)

- Regelmässige Überwachungsaudits zur Sicherstellung der Zertifizierung

Ein gut geführtes ISMS ist kein einmaliges Projekt, sondern ein kontinuierlicher Prozess, der regelmässig überprüft und verbessert werden muss.

Information / Cyber Security Fachbroschüren

3. Schritt-für-Schritt-Anleitung zur Prüfung des ISMS nach ISO 27001

Schritt 1: Vorbereitung auf das Audit

- Definition des Audit-Umfangs (Welche Standorte, Abteilungen, IT-Systeme sind betroffen?)

- Sammlung aller relevanten ISMS-Dokumente (Risikobewertung, Sicherheitsrichtlinien, Incident-Response-Pläne).

- Durchführung eines internen Audits, um potenzielle Schwachstellen vor der offiziellen Prüfung zu identifizieren.

Schritt 2: Durchführung der ISMS-Prüfung

- Dokumentenprüfung: Auditoren analysieren Richtlinien, Prozesse und technische Massnahmen.

- Interviews mit Mitarbeitern: Überprüfung des Bewusstseins und der Schulung zu Sicherheitsrichtlinien.

- Technische Prüfung: Analyse von IT-Sicherheitssystemen, Zugriffskontrollen und Log-Management.

- Prüfung von Notfallmassnahmen: Bewertung der Business Continuity-Strategie (BCMS) und der Incident-Response-Prozesse.

Schritt 3: Bewertung der Ergebnisse & Umsetzung von Verbesserungen

- Auditoren erstellen einen Bericht mit Feststellungen und Verbesserungsvorschlägen.

- Falls Abweichungen von ISO 27001 festgestellt werden, müssen Korrekturmassnahmen ergriffen werden.

- Falls alle Anforderungen erfüllt sind, erfolgt die ISO 27001-Zertifizierung.

Schritt 4: Kontinuierliche Verbesserung & Überwachung

- Regelmässige Überwachungsaudits gewährleisten, dass das ISMS nachhaltig verbessert wird.

- Implementierung eines Kontinuierlichen Verbesserungsprozesses (KVP) zur Optimierung der Sicherheitsstrategie.

4. Herausforderungen bei der Prüfung eines ISMS nach ISO 27001

1. Fehlende Ressourcen & Zeitaufwand

- Die Implementierung eines ISMS erfordert erheblichen personellen und finanziellen Aufwand.

- Lösung: Schrittweise Umsetzung mit Fokus auf kritische Sicherheitsbereiche.

2. Dokumentationsaufwand & Nachweise

- ISO 27001 erfordert umfangreiche Dokumentation (Risikomanagement, Sicherheitsrichtlinien, Schulungen).

- Lösung: Digitale Dokumentenmanagement-Systeme zur Verwaltung und Automatisierung der Nachweise.

3. Fehlendes Sicherheitsbewusstsein im Unternehmen

- Mitarbeiter sind oft nicht ausreichend über Sicherheitsrichtlinien informiert.

- Lösung: Regelmässige Schulungen und Security Awareness-Trainings.

4. Herausforderungen bei der Risikoanalyse

- Identifikation und Klassifizierung von Sicherheitsrisiken ist oft komplex.

- Lösung: Nutzung von Risikobewertungstools und Frameworks wie ISO 31000 oder NIST CSF.

5. Technische & organisatorische Massnahmen müssen harmonisiert werden

- Technische Sicherheitslösungen allein reichen nicht aus – auch organisatorische Massnahmen müssen berücksichtigt werden.

- Lösung: Ein integrierter Sicherheitsansatz, der Mitarbeiter, Prozesse und Technologien kombiniert.

Fragen

Ihre Fragen werden durch unsere Experten für Informationssicherheits-Audits gerne beantwortet.

Sie haben ein Anliegen oder suchen fachliche Unterstützung? Gerne helfen wir weiter.

Newsletter

Neuigkeiten nicht verpassen

Hertistrasse 25

8304 Wallisellen / Zürich

Schweiz

Tel. +41 44 360 40 40

8304 Wallisellen / Zürich

Schweiz

Tel. +41 44 360 40 40

Fach-Seiten

YouTube Kanal

Expertise

Seit 1988 produktunabhängige und neutrale Resilienz-Management & GRC Beratung.

Folgen Sie uns: